Kaspersky araştırmacıları, en az 2013’ten beri Güneydoğu Asya’da devlet kurumlarını hedef alan Cycldek adlı APT grubunun kullandığı güncel ve gelişmiş araçları ortaya çıkardı. Tespit edilen araçlar arasında daha önceden bilinmeyen USBCulprit adlı bir zararlı yazılım bulunuyor. Bu yazılım çalmayı hedeflediği veriye ulaşmak için ağda hareket edebiliyor. İnternete doğrudan bağlı olmayan, fiziksel olarak dış dünyadan yalıtılmış sistemlere erişme olanağı veren zararlı yazılım, grubun zaten gelişmiş olan araç kitini daha da güçlendirdi.

Cycldek tehdit grubu (Goblin Panda, APT 27 ve Conimes olarak da biliniyor) ilk olarak 2013 yılında tespit edilmişti. Özellikle Güneydoğu Asya’daki yüksek profilli hedeflere odaklanan grup, büyük kurumlara ve devlet kuruluşlarına saldırılar düzenledi. Kaspersky araştırmacıları grubun Vietnam, Tayland ve Laos gibi birçok Güneydoğu Asya ülkesindeki devlet kuruluşlarını hedef alan siber casusluk faaliyetlerini 2018’den bu yana takip ediyor. Bu faaliyetlerde kullanılan araçlar, araştırmacıların beklentilerinin de üzerinde çıktı.

Cycldek tehdit grubu (Goblin Panda, APT 27 ve Conimes olarak da biliniyor) ilk olarak 2013 yılında tespit edilmişti. Özellikle Güneydoğu Asya’daki yüksek profilli hedeflere odaklanan grup, büyük kurumlara ve devlet kuruluşlarına saldırılar düzenledi. Kaspersky araştırmacıları grubun Vietnam, Tayland ve Laos gibi birçok Güneydoğu Asya ülkesindeki devlet kuruluşlarını hedef alan siber casusluk faaliyetlerini 2018’den bu yana takip ediyor. Bu faaliyetlerde kullanılan araçlar, araştırmacıların beklentilerinin de üzerinde çıktı.

2018 sonrasında düzenlenen saldırıların çoğunda, siyasi içerikli bir RTF belgesi taşıyan kimlik avı e-postaları kullanılıyordu. Grup, NewCore RAT adlı zararlı yazılımı yüklemek için bu belgelerdeki bilinen açıklardan yararlanıyordu. Bu zararlı yazılımın, gelişmiş veri hırsızlığı becerilerine sahip BlueCore ve RedCore adlı iki sürümü bulunuyor. BlueCore’un Vietnam’daki diplomatik kurumlara ve devlet kuruluşlarına yönelik saldırılarda kullanıldığı tespit edildi. RedCore ise ilk olarak Vietnam’da kullanıldıktan sonra Laos’ta görüldü. Her iki sürüm de daha önceden bilinmeyen bir zararlı yazılım olan USBCulprit’i indiriyor.

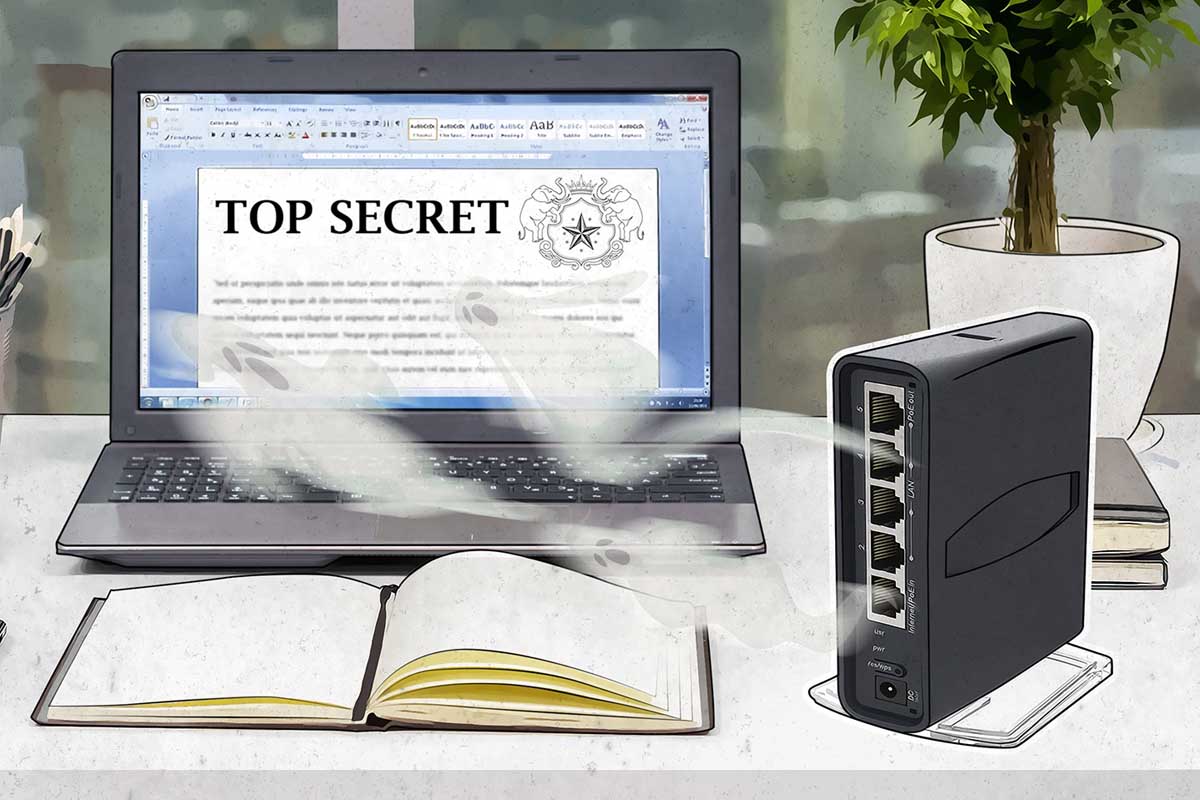

2014’ten beri aktif olan USBCulprit’in yeni sürümleri 2019’un sonlarına doğru çıktı. Bu yazılım ağda hareket etme ve veri çalma becerileri taşıyor. Yazılım bir kez kurulduğunda, içinde bulunduğu cihazdaki dizinleri tarayarak belirli uzantılara sahip belgeleri topluyor. Ardından bu belgeler sisteme bağlı USB sürücülere aktarılıyor. Bu da zararlı yazılımın aslen internete hiçbir şekilde bağlı olmayan (ne doğrudan ne de internete bağlı başka bir bilgisayar üzerinden) makineler için tasarlandığını gösteriyor. Genellikle bu cihazlar fiziksel olarak da dış dünyadan izole ediliyor. Bu da buralardaki verileri almanın tek yolunun USB sürücüler gibi çıkarılabilir cihazlar olması anlamına geliyor.

USB bilgisayara bağlandığında zararlı yazılım otomatik olarak çalışmadığından bir insan tarafından yerinde kurulacak şekilde tasarlandığı düşünülüyor.

USBCulprit belirli bir zaman aralığında son değiştirilen dosyalar gibi özel hedeflere odaklanma gibi geniş özelliklere sahip. Zararlı yazılımın sonraki sürümleri, bağlı USB sürücülerdeki belirli isimde dosyaları da çalıştırabiliyor. Genel olarak bu yazılım, gelişmiş yapısıyla bu grubun kullandığı araçlar arasında özel bir yer ediniyor. Grup ayrıca özel bir arka kapı, çerez çalma aracı ve Chromium tabanlı sürücülerin veri tabanlarından parola çalma aracı gibi araçlar kullanıyor.

GReAT Kıdemli Güvenlik Araştırmacısı Mark Lechtik, “Yaptığımız analizler, bu grubun daha önce düşünüldüğü gibi küçük ve gelişmemiş bir grup olduğu düşüncesinin yanlış olduğunu gösterdi. İlk raporların aksine grup aslen Güneydoğu Asya’da çok daha büyük bir etkiye ve çok daha gelişmiş bir araç kitine sahip” dedi.

GReAT Kıdemli Güvenlik Araştırmacısı Giampaolo Dedola, “Cycledek’in Güneydoğu Asya’daki yüksek profilli hedeflere yönelik saldırılarının süreceğini tahmin ediyoruz. Faaliyetlerine 2013’ten beri aralıksız devam eden grup yeni cephanesine yeni zararlı yazılımlar ekleyip yeni ülkeleri hedef alarak kendini geliştirmeye devam ediyor. Cycldek’in faaliyetlerini izlemeyi sürdüreceğiz” dedi.